Kibertəhlükəsizlik mütəxəssisləri Windows sistemlərini hədəf alan yeni və mürəkkəb kiberhücum kampaniyası aşkar ediblər. “Operation SilentCanvas” adı verilən əməliyyat çərçivəsində hücumçular zərərli proqram təminatını adi JPEG şəkil faylı kimi gizlədərək istifadəçilərin sistemlərinə sızmağa nail olurlar. Kampaniyanın əsas məqsədi yoluxdurulmuş cihaz üzərində gizli və davamlı uzaqdan idarəetmə imkanı əldə etməkdir.

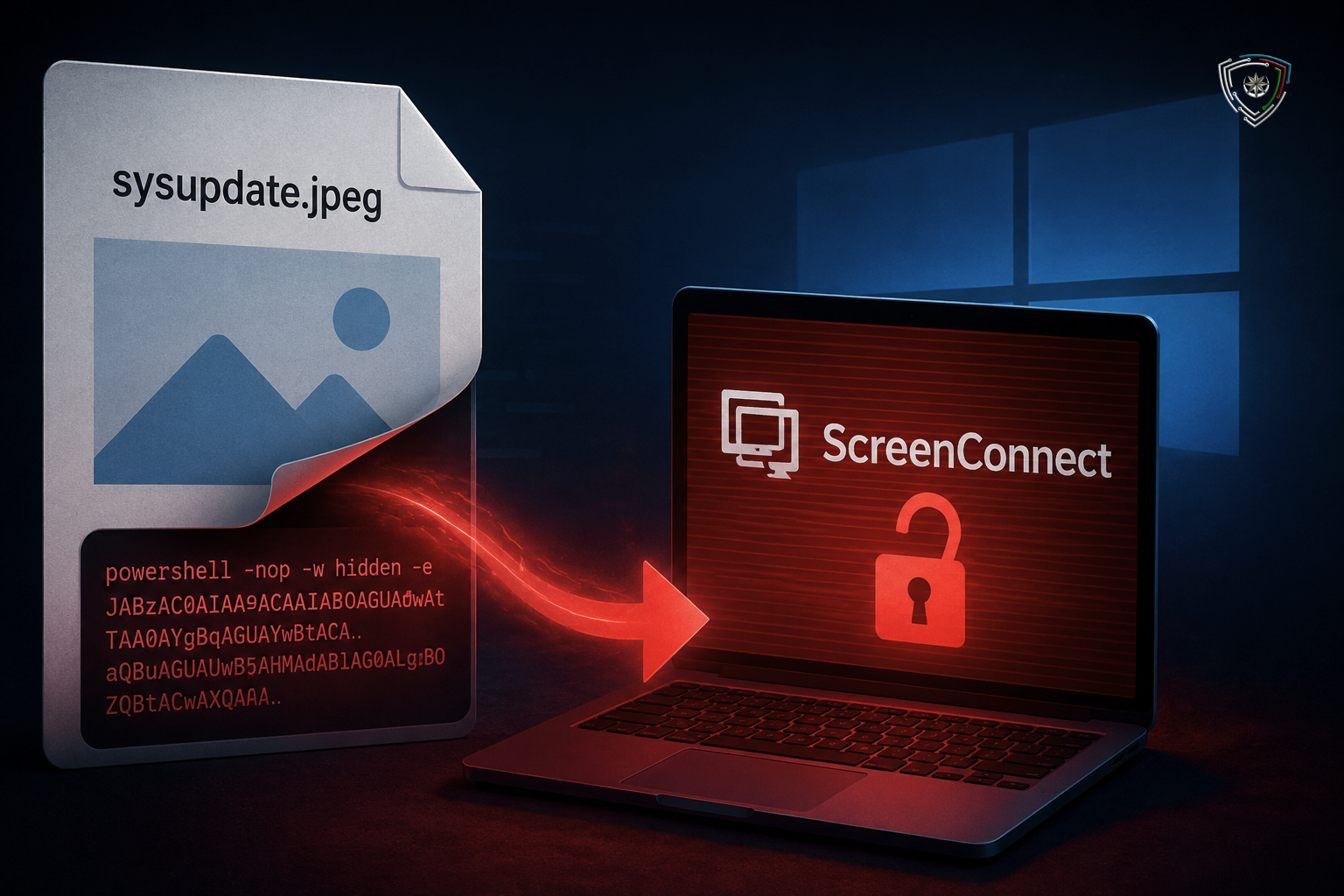

Araşdırmalara əsasən hücum istifadəçilərə “sysupdate.jpeg” adlı saxta şəkil faylının göndərilməsi ilə başlayır. Fayl əsasən fişinq məktubları, saxta proqram yenilənməsi bildirişləri və ya aldadıcı fayl paylaşım keçidləri vasitəsilə yayılır. Fayl “.jpeg” uzantısı daşımasına baxmayaraq, onun daxilində heç bir real şəkil məlumatı mövcud deyil. Əvəzində, faylın tərkibində gizli şəkildə hazırlanmış PowerShell skripti yerləşdirilib.

Aparılan texniki analiz nəticəsində məlum olub ki, skript işə salındıqdan sonra sistemdə gizli mühit yaradılır və hücumçuların idarə etdiyi serverlərdən əlavə zərərli komponentlər endirilir. Kampaniya bir neçə inkişaf etmiş hücum texnikasının kombinasiyasından istifadə etdiyi üçün aşkarlanması olduqca çətin hesab olunur.

Hücumun növbəti mərhələsində sistemə ConnectWise ScreenConnect proqramının trojanlaşdırılmış versiyası yüklənir. Normalda müəssisələrdə legitim uzaqdan idarəetmə həlli kimi istifadə olunan bu proqram dəyişdirilmiş formada hücumçular üçün gizli “backdoor” funksiyası yerinə yetirir və mövcud legitim proqram təminatı arasında gizlənərək fəaliyyət göstərir.

Araşdırmaya görə zərərli proqram istifadəçi xəbərdarlığı yaratmadan yüksək sistem səlahiyyətləri əldə edə bilir. Bu məqsədlə faylsız (“fileless”) hücum texnikasından istifadə olunur, Windows reyestrində dəyişiklik edilir və etibarlı sistem komponentləri vasitəsilə “User Account Control” (UAC) təhlükəsizlik mexanizmi səssiz şəkildə bypass olunur.

Antivirus həllərindən yayınmaq üçün zərərli proqram təhlükəli əmrləri açıq formada saxlamır, onları icra zamanı dinamik şəkildə formalaşdırır. Bundan əlavə, “access.jpeg” adlı ikinci mərhələ payload-u diskə yazılmadan birbaşa yaddaş üzərində işə salınır ki, bu da aşkarlanma riskini daha da azaldır.

Araşdırmada qeyd olunur ki, Microsoft şirkətinə məxsus “csc.exe” .NET kompilyatorundan istifadə edilərək yoluxmuş cihaz üzərində “uds.exe” adlı xüsusi launcher yaradılır. Hər cihazda fərqli şəkildə kompilyasiya olunan bu fayl imza əsaslı təhlükəsizlik sistemlərinin aşkarlama imkanlarını zəiflədir.

Hücumun sonrakı mərhələsində “ms-settings” protokolu ilə əlaqəli reyestr açarı manipulyasiya edilir və “ComputerDefaults.exe” adlı etibarlı Windows komponenti vasitəsilə zərərli kod administrator səlahiyyətləri ilə işə salınır. Təhlükəsizlik izlərini gizlətmək məqsədilə istifadə olunan reyestr açarı isə bir neçə saniyə ərzində silinir.

Trojanlaşdırılmış “ScreenConnect” aktiv olduqdan sonra hücumçular sistem üzərində geniş nəzarət imkanları əldə edirlər. Bunlara real vaxt rejimində ekran izlənməsi, video yazılması, mikrofon məlumatlarının toplanması, clipboard izlənməsi, klaviatura əməliyyatlarının qeydiyyatı və gizli fayl köçürmələri daxildir.

Araşdırmaya əsasən əlavə komponentlər Windows giriş ekranında istifadəçi adı və şifrələrin ələ keçirilməsinə, həmçinin gizli lokal administrator hesablarının yaradılmasına imkan yaradır. Bu isə hücumçulara uzunmüddətli və davamlı giriş imkanı verir.

Araşdırma zamanı hücum infrastrukturu ilə əlaqəli 45[.]138[.]16[.]64 IP ünvanı, legitserver[.]theworkpc[.]com domeni və 7DD05336097E5A833F03A63D3221494F MD5 hash dəyəri əsas IoC göstəriciləri kimi müəyyən edilib. Mütəxəssislər qeyd olunan IP ünvanı və domenin şəbəkə səviyyəsində bloklanmasını tövsiyə edirlər.

© 2011-2026 Bütün Hüquqlar Qorunur