macOS əməliyyat sistemini hədəf alan yeni hücum texnikası müəyyən edilib. Məlumata görə hücumçular zərərli kodları sistemin Spotlight metadata mexanizmində gizlədərək ənənəvi aşkarlama üsullarından yayınmağa çalışırlar.

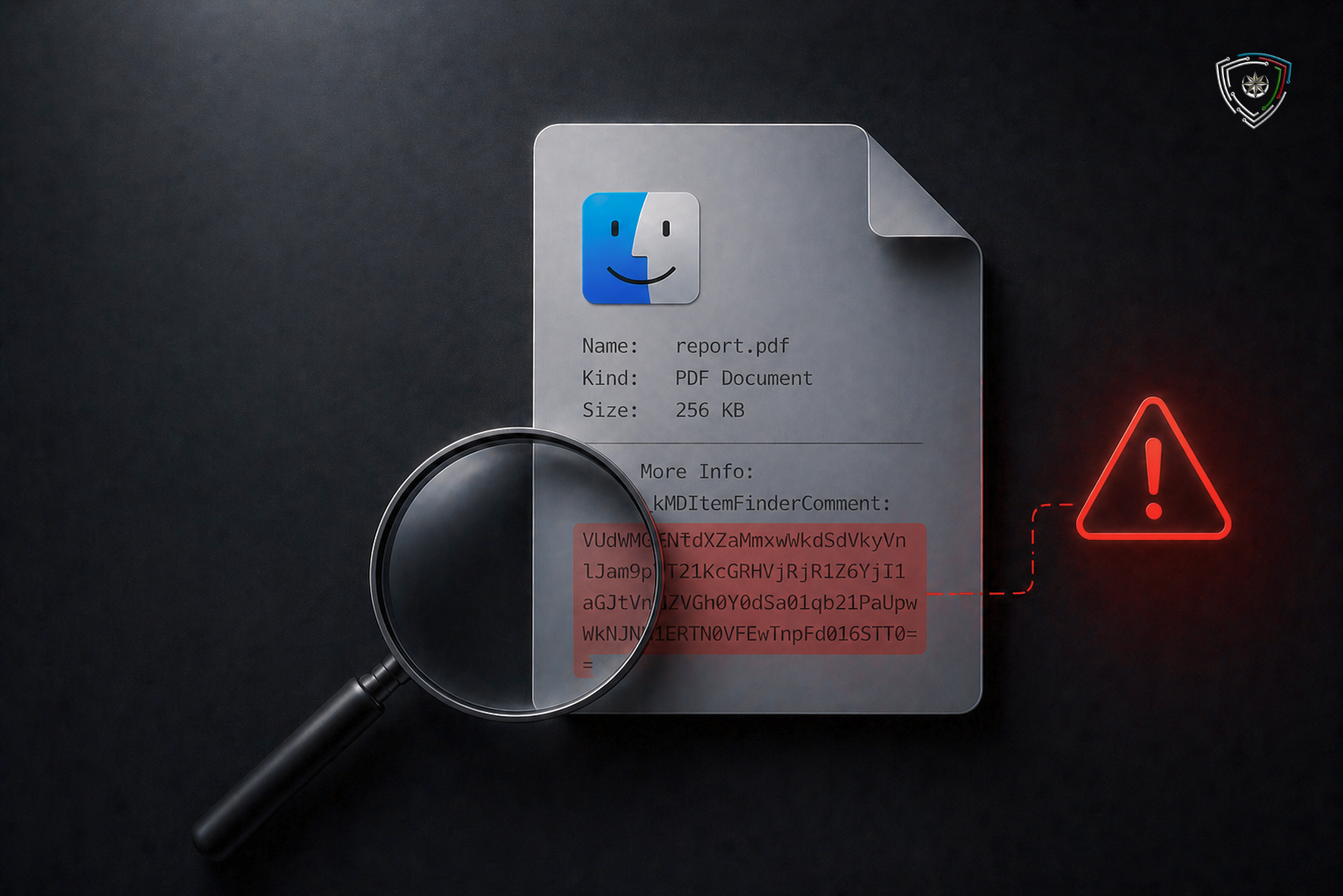

Qeyd olunur ki, hücum zamanı zərərli payload Spotlight metadata mexanizmində, xüsusilə Finder Comment sahəsi və “kMDItemFinderComment” metadata atributu daxilində saxlanılır. Payload əvvəlcə Base64 formatında kodlaşdırılır, daha sonra faylın metadata sahəsinə yerləşdirilir. Bu halda zərərli məzmun faylın əsas hissəsində görünmədiyi üçün statik fayl analizi və bəzi endpoint təhlükəsizlik həlləri tərəfindən aşkarlanması çətinləşir.

Hücumçular, həmçinin, Remote Application Scripting(RAS) funksiyasından istifadə edərək uzaq sistemdə fayl yaratmaq və həmin faylın şərh hissəsinə zərərli məzmun yerləşdirmək imkanı əldə edə bilirlər. Bu proses “eppc://” protokolu vasitəsilə həyata keçirilir.

Bununla yanaşı, hücumçular SMB, Netcat, Git, TFTP və SNMP kimi daxili protokol və vasitələrdən istifadə etməklə alətlərin ötürülməsi, lateral movement və davamlılıq (persistence) mərhələlərini də həyata keçirə bilirlər. Bu fəaliyyətlər standart SSH əsaslı telemetryadan kənarda qaldığı üçün təhlükəsizlik komandalarının aşkarlama imkanlarını məhdudlaşdıra bilər.

Bu üsul macOS mühitlərində “Living-off-the-Land” yanaşmasının təhlükəli nümunəsi kimi qiymətləndirilir. Mütəxəssislər bildirirlər ki, təşkilatlar macOS cihazlarında yalnız fayl əsaslı aşkarlama ilə kifayətlənməməli, metadata dəyişiklikləri, qeyri-adi skript icraları, uzaqdan tətbiq idarəetməsi və daxili protokolların şübhəli istifadəsini də monitorinq etməlidirlər.

© 2011-2026 Bütün Hüquqlar Qorunur