Mütəxəssislər "Windows" sistemində aşkarlanması olduqca çətin, əvvəllər qeyd olunmamış "PowerShell back door"- u ilə rastlaşdılar. Zərərli proqramın indiyə qədər aşkarlanmamasının səbəbi onun "Windows" yeniləmə prosesinin bir hissəsi kimi maskalanması ilə bağlıdır. "SafeBreach"-də tədqiqat qrupuna rəhbərlik edən Tomer Bar kiber təhlükəni belə təsvir edir:

“Diqqət cəlb etmədən çalışan zərərli proqram və onunla əlaqəli əmr və idarəetmə serveri (C2) naməlum, lakin yaxşı hazırlanmış qruplaşmanın işidir. Bu qrupun hazırda 100-ə yaxın qurbana hücum etdiyi məlumdur”.

Yuxarıda qeyd olunan "PowerShell backdoor"- un hücumları Microsoft Word formatında zərərli sənədi əhatə edir (VirusTotal-da aşkarlanıb). Onun metaməlumatları göstərir ki, zərərli proqramlar məqsədli fişinq ilə "LinkedIn" istifadəçilərini hədəf alaraq hücum etməyə başlayırlar. Qurbanın kompüterində Word sənədi işə salındıqda, daxili makro kod ilə PowerShell skripti icra olunur.

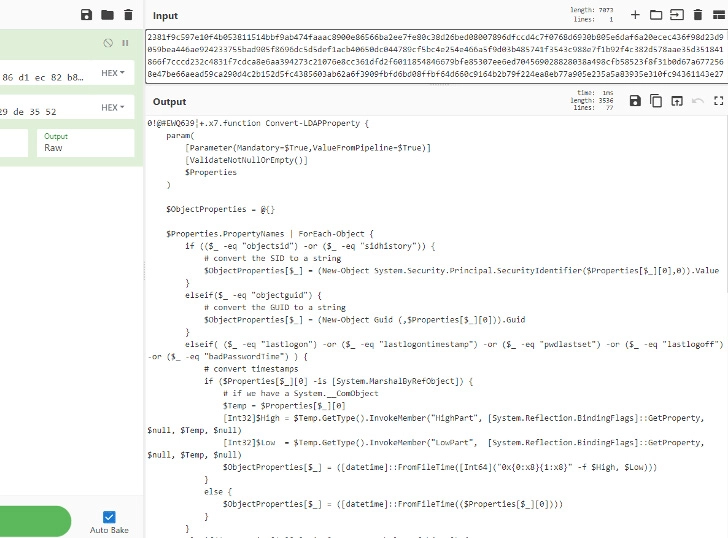

Script1.ps1 (VirusTotal-da aşkarla) C2-yə qoşulmaq və əmrləri qəbul etmək üçün nəzərdə tutulub. Sonra sistemdə bu əmrləri yerinə yetirməyə çalışan ikinci skript temp.ps1 işə düşür. Maraqlıdır ki, zərərli proqramın müəllifləri serverdən gələn əmrləri bərpa etməyə imkan verən səhvə yol veriblər:

© 2011-2025 Bütün Hüquqlar Qorunur