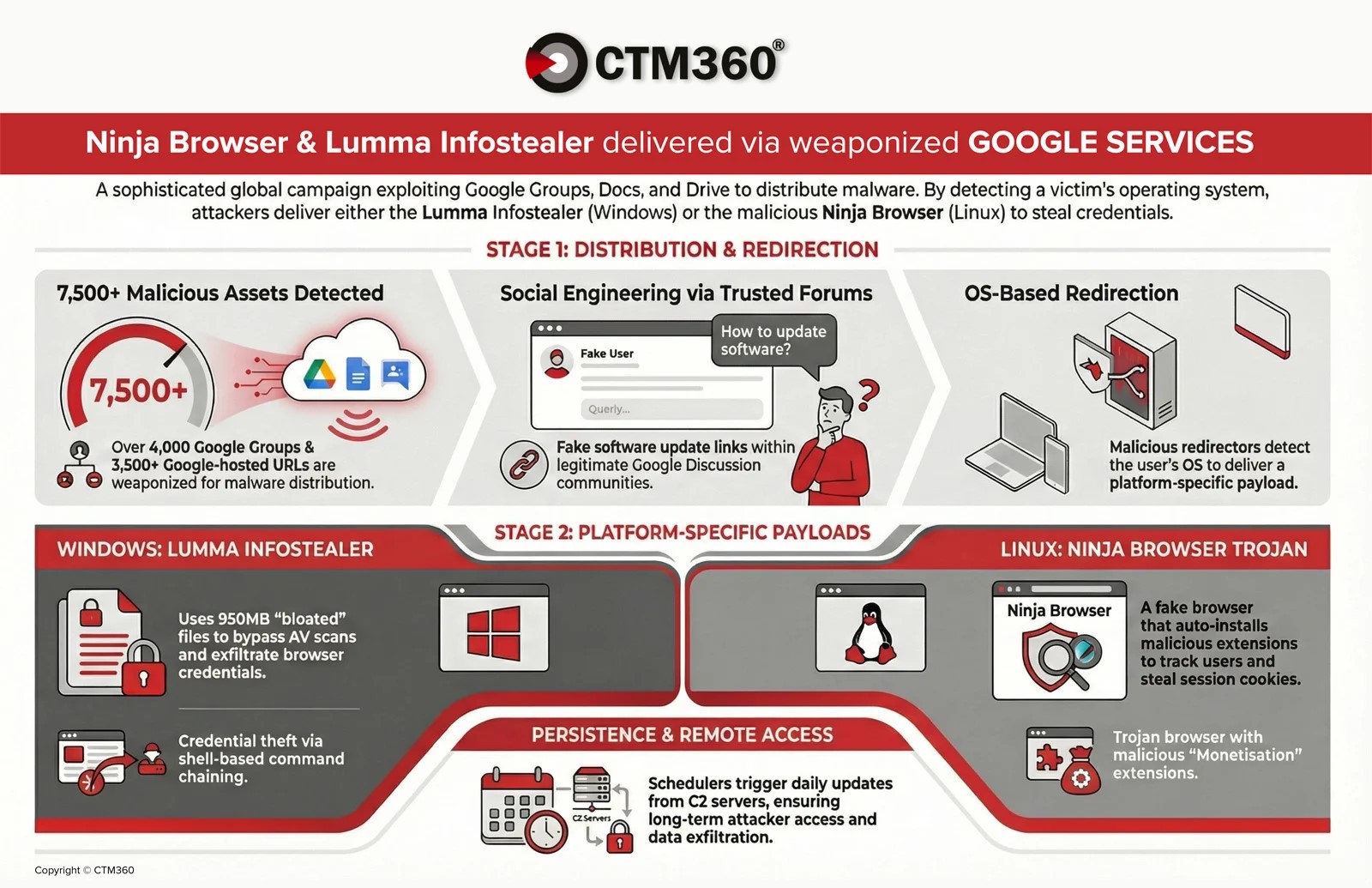

CTM360 bildirir ki, qlobal təşkilatları hədəfləyən aktiv zərərli proqram kampaniyası çərçivəsində 4,000-dən çox zərərli Google qrupları (Google Groups) və Google tərəfindən host edilən URL’lər daxil olmaqla 3,500 keçiddən istifadə olunur. Hücumçular Google’ın etibarlı ekosistemindən istifadə edərək identifikasiya məlumatlarını oğurlayan zərərli proqramları yayır və ələ keçirilmiş cihazlarda davamlı giriş yaradırlar. Fəaliyyət qlobal xarakter daşıyır. Onlar etibarlılığı artırmaq və yükləmələri təşviq etmək məqsədilə paylaşımlara təşkilat adlarını və sənaye sahələri üzrə uyğun açar sözləri daxil edirlər.

Kampaniya necə işləyir:

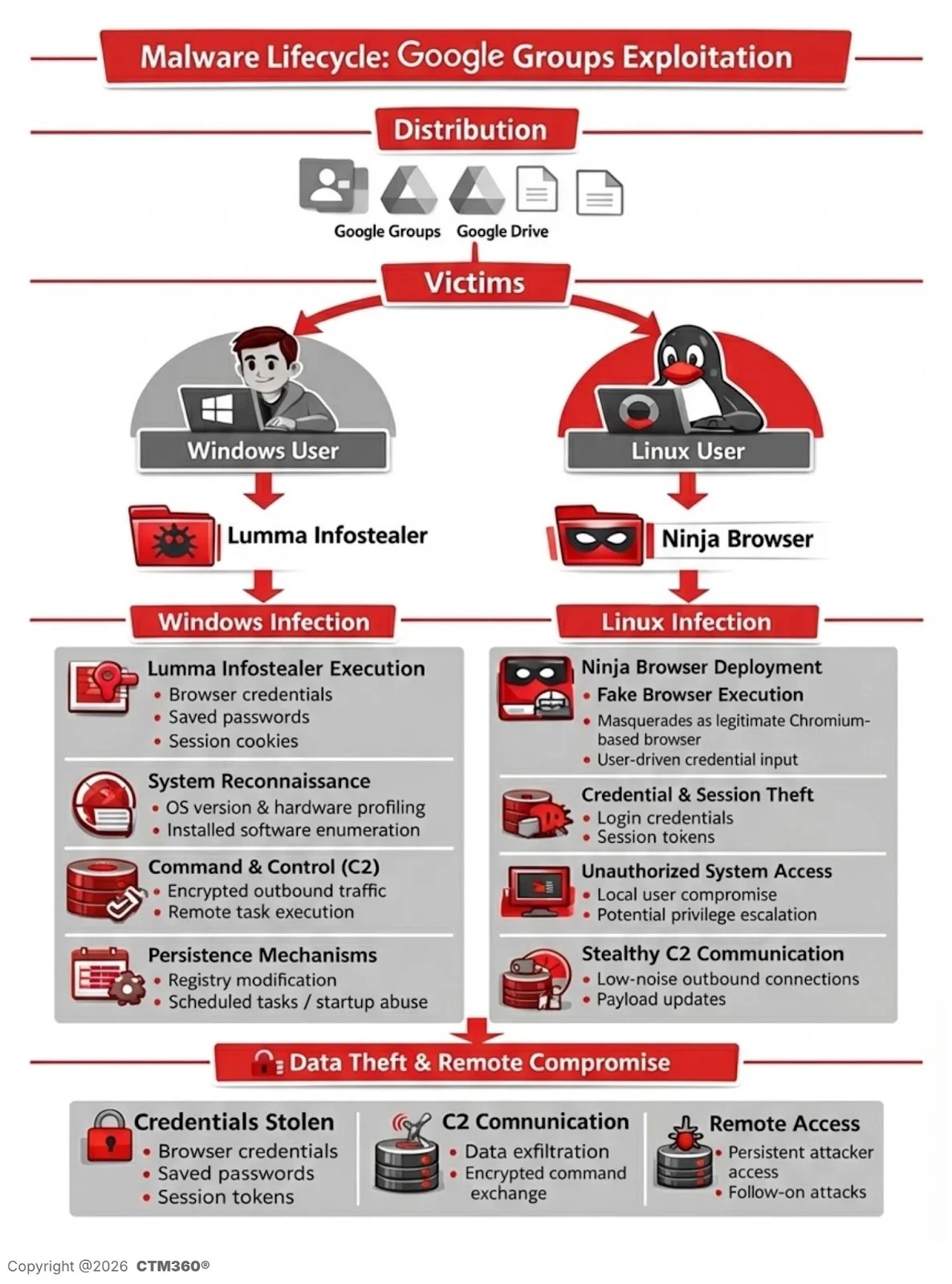

Hücum zənciri Google qrupları (Google Groups) daxilində sosial mühəndislik ilə başlayır. Təhdid aktorları sənaye sahələri ilə əlaqəli forumlara sızaraq şəbəkə problemləri, autentifikasiya xətaları və ya proqram təminatı konfiqurasiyaları kimi mövzuları əhatə edən, legitim görünən texniki müzakirələr paylaşırlar. Bu müzakirələr daxilində hücumçular yükləmə keçidlərini legitim görünüş vermək məqsədilə müxtəlif formalarda təqdim edərək gizlədirlər: “Windows 10 üçün {Təşkilat_Adı}-nı yüklə (Download {Organization_Name} for Windows 10)”. Aşkarlanmanın qarşısını almaq məqsədilə onlar URL qısaldıcıları ilə yanaşı, Google tərəfindən Docs və Drive üzərindən host edilən yönləndirmə mexanizmlərindən istifadə edirlər. Yönləndirmə mexanizmi qurbanın əməliyyat sistemini müəyyən etmək üçün dizayn olunub və hədəfin Windows və ya Linux istifadə etməsindən asılı olaraq fərqli yüklər (payloads) təqdim edir.

Windows yoluxma axını: Lumma məlumat oğurlayıcısı

Windows istifadəçiləri üçün kampaniya zərərli fayl paylaşımı infrastrukturu üzərində host edilən, parolla qorunan arxiv faylını çatdırır. Açılmış arxiv faylının (decompressed archive) ölçüsü təxminən 950MB-dir, halbuki faktiki zərərli yük təxminən 33MB təşkil edir. CTM360 tədqiqatçıları müəyyən ediblər ki, icra olunan faylın ölçüsü null baytlarla genişləndirilib. Bu texnika antivirusların fayl ölçüsünə əsaslanan skan hədlərini aşmaq və statik analiz mühərriklərinin işini pozmaq məqsədi daşıyır.

İcra olunduqdan sonra zərərli proqram seqmentlərə bölünmüş ikili faylları (binary files) yenidən birləşdirir, AutoIt ilə tərtib edilmiş icra olunan faylı işə salır və yaddaşda daimi yerləşən zərərli yükü deşifrə edərək icra edir.

Müşahidə olunan davranışlara brauzer giriş məlumatlarının xaricə ötürülməsi, sessiya kukilərinin toplanması və shell əsaslı komanda icrası daxildir. Eyni zamanda, komanda-idarəetmə (C2) infrastrukturuna HTTP POST sorğularının göndərilməsi və xaricə ötürülən məzmunu maskalamaq üçün çoxhissəli məlumat formatında (multipart/form-data) olan POST sorğularından istifadə də müşahidə olunur.

CTM360 Lumma Stealer zərərli yükü ilə əlaqələndirilən bir neçə IP ünvanı və SHA-256 heş (hash) dəyəri müəyyən etmişdir.

Linux yoluxma axını: Trojanlaşdırılmış “Ninja Browser”

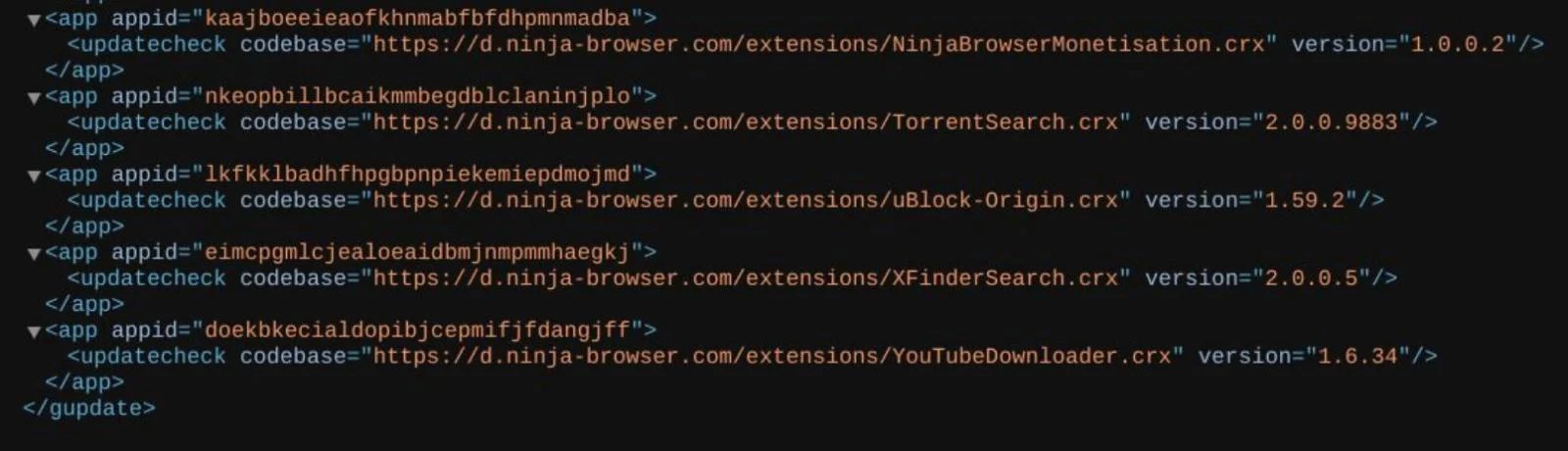

Linux istifadəçiləri “Ninja Browser” adı ilə trojanlaşdırılmış Chromium əsaslı brauzeri (trojanized Chromium-based browser) yükləməyə yönləndirilir. Proqram təminatı özünü məxfi brauzer kimi təqdim edir və daxili anonimlik funksiyalarına malik olduğunu iddia edir. Lakin CTM360’nin analizi göstərir ki, o, istifadəçinin razılığı olmadan səssiz şəkildə zərərli genişləndirmələr quraşdırır və təhdid aktorunun gələcəkdə hücum həyata keçirməsinə imkan verən gizli davamlılıq mexanizmləri tətbiq edir.

“ NinjaBrowserMonetisation ” adlı daxili genişləndirmənin bir sıra əməliyyatlar yerinə yetirdiyi müşahidə olunub:

Genişləndirmənin tərkibində XOR və Base56’ya bənzər kodlaşdırmadan istifadə etməklə güclü şəkildə obfuskasiya olunmuş JavaScript (obfuscated JavaScript) mövcuddur.

Səssiz davamlılıq mexanizmi

CTM360, həmçinin gündəlik əsasda hücumçunun nəzarətində olan serverləri sorğulamaq, istifadəçi müdaxiləsi olmadan səssiz yeniləmələr quraşdırmaq və uzunmüddətli davamlılığı saxlamaq üçün planlaşdırılmış tapşırıqları (scheduled tasks) müəyyən edib. Əlavə olaraq, tədqiqatçılar brauzerin standart axtarış sisteminin Rusiya mənşəli “X-Finder” adlı axtarış mühərriki olduğunu və digər şübhəli AI əsaslı axtarış səhifəsinə yönləndirmə etdiyini müşahidə ediblər.

İnfrastrukturun bir sıra domenlərlə əlaqəli olduğu görünür:

Kampaniya Google tərəfindən host edilən xidmətlərdən sui-istifadə etdiyinə görə, hücum ənənəvi etimad əsaslı filtrləmə mexanizmlərindən yan keçir və istifadəçilərin zərərli məzmuna qarşı etibarını artırır.

CTM360 təşkilatlara bir sıra tədbirlər görməyi tövsiyə edir:

Bu kampaniya daha geniş bir tendensiyanı vurğulayır: hücumçular aşkarlanmadan yayınmaq üçün etibarlı SaaS platformalarını hücum mexanizmi kimi getdikcə daha çox silahlandırırlar.

Istinadlar:

© 2011-2026 Bütün Hüquqlar Qorunur