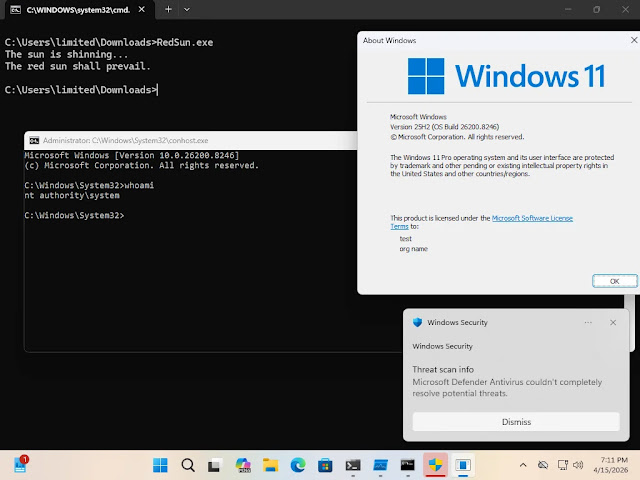

Microsoft Defender platformasında aşkarlanan "RedSun" adlı yeni zero-day zəifliyi Windows istifadəçiləri üçün ciddi təhlükə yaradır. Bu boşluq standart istifadəçi hüquqlarına malik hücumçuya sistemdə SYSTEM səviyyəsində imtiyaz əldə etməyə imkan verir.

Araşdırmalara görə "RedSun" zəifliyi Windows 10, Windows 11, eləcə də Windows Server 2019 və daha yeni sistemlərə təsir göstərə bilir. Zəifliyin əsas səbəbi MpSvc.dll kitabxanasında, yəni Microsoft Defender-in əsas Malware Protection Engine komponentində yerləşən fayl bərpa (remediation) mexanizmindəki məntiq səhvidir. Defender “cloud-tagged” kimi işarələnmiş zərərli faylı aşkar etdikdən sonra bəzi hallarda həmin faylı ilkin yerləşdiyi qovluğa yenidən yazmağa çalışır. Lakin bu yazma prosesi zamanı hədəf qovluğun “junction point” vasitəsilə başqa bir sistem qovluğuna yönləndirilib-yönləndirilmədiyi yoxlanılmır. Hücumçu da məhz bu zəiflikdən istifadə edir.

Hücum zəncirində aşağıdakı Windows mexanizmlərindən istifadə olunur:

Araşdırmalara əsasən istismar nəticəsində hücumçu tərəfindən idarə olunan fayl “C:\Windows\System32\TieringEngineService.exe” üzərinə SYSTEM hüquqları ilə yerləşdirilir. Daha sonra “CLSID {50d185b9-fff3-4656-92c7-e4018da4361d}” ilə çağırılan Storage Tiers Management COM Server vasitəsilə həmin fayl işə salınır və nəticədə hücumçu SYSTEM shell əldə edir.Bu prosesdə nə administrator hüquqları, nə UAC bypass, nə də kernel exploit tələb olunur.

Tədqiqatçılar "RedSun" zəifliyinin real hücumlarda istifadə olunduğunu bildirib. Onların məlumatına görə hücumçular istismar fayllarını istifadəçi qovluqlarında, o cümlədən Pictures və Downloads qovluqlarında yerləşdirib və diqqət çəkməmək üçün adlarını dəyişiblər. Daha sonra isə sistemdə whoami /priv, cmdkey /list və net group kimi əmrlərlə ilkin kəşfiyyat aparıblar.

Hazırda RedSun zəifliyi üçün rəsmi təhlükəsizlik yeniləməsi mövcud deyil. Buna görə də istifadəçilərə Windows yeniləmələrini mütəmadi izləmək, sistemdə qeyri-adi fəaliyyətləri nəzarətdə saxlamaq və əlavə təhlükəsizlik tədbirləri görmək tövsiyə olunur.

© 2011-2026 Bütün Hüquqlar Qorunur